Les ransomwares sont toujours là, on ne répétera jamais assez qu’il est indispensable de faire des sauvegardes, mais pas seulement de vos PCs, vos NAS également.

En effet, depuis quelques jours, il y a une attaque sur les NAS de la marque QNAP. Un ransomware chiffrera vos fichiers en .muhstik et vous demandera une rançon.

All your files have been encrypted. You can find the steps to decrypt them in any the following links: http://13.234.89.185/.unlock/payment/7e916d33-f7a2-46f0-807b-d2e38492a12e Could go offline at any time http://51.38.231.30/.unlock/payment/7e916d33-f7a2-46f0-807b-d2e38492a12e Could go offline at any time Or use TOR link, guaranteed Online 100% of the time: http://5mngytmdpeyyp6xk.onion/payment/7e916d33-f7a2-46f0-807b-d2e38492a12e Use TOR browser to access .onion websites. https://duckduckgo.com/html?q=tor+browser+how+to Do NOT remove this file and DO NOT remove last line in this file! Your ID: 7e916d33-f7a2-46f0-807b-d2e38492a12e

Heureusement, tous les NAS QNAP ne sont pas exposés. Selon la société Taiwainaise, seuls les NAS QNAP possédant PHPMyadmin avec un mot de passe faible sont touchés. En effet, le ransomware Muhstik utiliserait une solution Bruteforce pour ensuite chiffrer l’intégralité de votre NAS.

C’est pourquoi avant toute chose, il est indispensable d’avoir un mot de passe robuste sur votre NAS, mais aussi sur les applications qui y tournent et qui plus est, si celui-ci est connecté à internet avec accès depuis l’extérieur.

N’hésitez pas à suivre les recommandations que propose QNAP (Changement de password, mise à jour du NAS, de PHPMyadmin, changement du port de base, ect… que du bon à suivre !)

Déchiffrer vos fichiers gratuitement

Il semblerait qu’une méthode pour déchiffrer vos fichiers gratuitement existe. Attention, cependant, je ne certifie pas qu’elle fonctionne puisque je n’ai pas pu l’essayer.

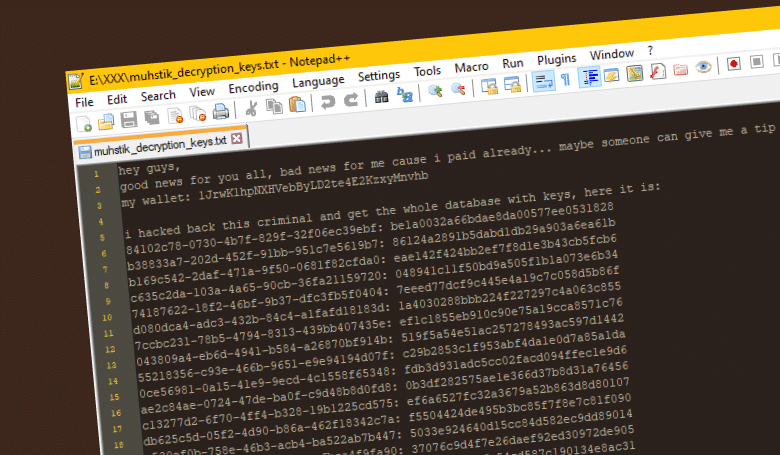

Tobias Fromel, un développeur a subit lui aussi ce ransomware et a payé la rançon (ce que je ne conseille pas), suite à ça il a analysé le ransomware et la clé qui lui a été transmise pour ensuite récupérer la base de données sur leur serveur. Il a ainsi publié 2858 clés de déchiffrement.

Tobias à également développer une solution pour déchiffrer vos fichiers. Il est disponible sur MEGA [ Analyse VirusTotal ] et des instructions un peu plus approfondies sont disponibles sur Bleeping Computer.

Ce n’est pas la première fois que les serveurs NAS sont attaqués par des Ransomware. En août dernier, c’était eCh0raix qui méttait à mal les NAS, Synology y compris.