Ce samedi 3 avril, une base de données de plus de 15Go (compressé) et comportant plus de 533 millions de comptes a été mise ligne en publiquement. Cette base de données ne contient pas vos mots de passe, cependant, nous pouvons y trouver les numéros de téléphone, noms, prénoms, villes et parfois métiers de centaines de millions d’utilisateurs.

C’est Alon Gal, cofondateur de l’entreprise Hudson Rock et spécialiste de la cybercriminalité, qui ce week-end à tiré la sonnette d’alarme en révélant que les données personnelles liées à plus de 500 millions de comptes Facebook étaient librement accessibles en ligne.

Quelles informations trouve-t-on dans cette fuite ?

- Nom

- Prénom

- Numéro de téléphone

- Genre

- Ville

- Statut (en couple, célibataire, etc.)

- Métier

- Adresse mail (non systématique)

Suis-je affecté par cette fuite ?

Il y a de grandes chances. En mars 2021, 40 millions d’utilisateurs étaient déclarés comme étant Français sur Facebook. La base de données qui a fuité comporte près de 20 millions de comptes Français. Allez, soyons positifs, vous avez donc une chance sur deux de voir certaines de vos informations dans cette fuite de données. Nous sommes d’ailleurs dans le top 10 des comptes exposé si l’ont classe par pays et par nombre de d’utilisateurs.

| Location | Number of users |

| Egypt | 44,823,547 |

| Tunisia | 39,526,412 |

| Italy | 35,677,323 |

| USA | 32,315,282 |

| Saudi Arabia | 28,804,686 |

| France | 19,848,559 |

| Turkey | 19,638,821 |

| Morocco | 18,939,198 |

| Colombia | 17,957,908 |

| Iraq | 17,116,398 |

Cette fuite résulte d’une faille qui a été exploitée en 2019 et maintenant corrigée, cependant, certaines de nos données sont maintenant dans la nature. Alors, ne vous étonnez pas si le spam de SMS augmente dans les prochains jours…

Quel impact pour une telle fuite ?

Certes, il n’y a pas de mot de passe dévoilé comme ce fut le cas lors de l’une des plus grosses fuites de données au monde, cependant rien qu’avec les informations disponibles sur dans la fuite il est déjà possible de cibler assez facilement des profils.

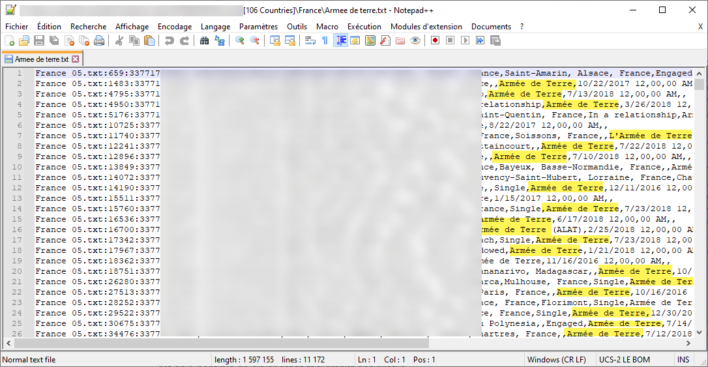

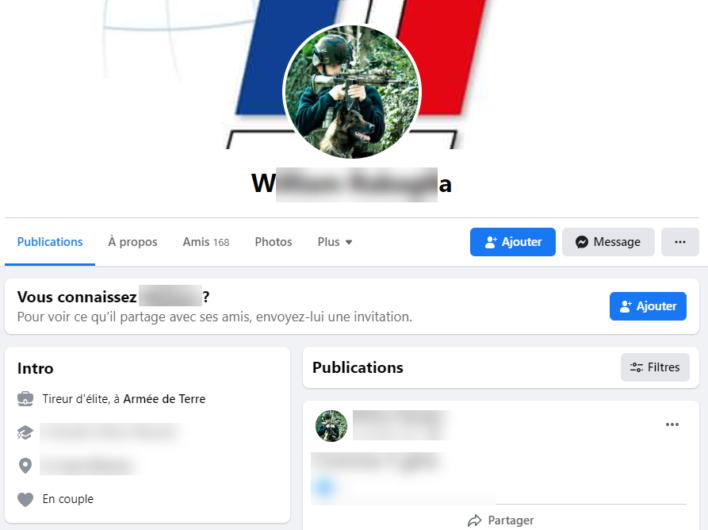

Par exemple, si on extrait les personnes qui s’étaient déclarées sur Facebook comme travaillant à l’armée de terre en France, on tombe déjà sur une liste de plus de 11000 comptes et donc identité et numéro de téléphone. Assez sensible comme information non ?

On peut d’ailleurs à la suite de ça, retrouver les comptes liés…

À côté de ça, lors de mon article sur la double authentification, j’ai expliqué que ce n’est pas infaillible, notamment avec la pratique du SIM Swapping, ici encore, cela donne toujours plus d’informations à ceux qui voudraient vous nuire…

Idéal pour le social engineering également puisque parfois lors d’un appel à votre banque, hotline ou autre, le nom, prénom, date de naissance et numéro de téléphone pourraient permettre à l’attaquant de s’authentifier.

Comment vérifier que vous êtes impacté par cette fuite ?

Alors évidemment, maintenant vous avez envie de savoir si vous êtes impacté. Malheureusement, ce n’est pas aussi simple que d’habitude. Ici sur cette liste, il y a peu d’adresse e-mail. Or le site comme haveibeenpwned.com sur lequel nous avons l’habitude de vérifier si nous sommes impactés n’a pour le moment que l’adresse e-mail comme moyen de vérification. Donc à moins qu’ils n’ajoutent le numéro de téléphone ou que vous téléchargiez vous-même la base de données en question. Il sera difficile de savoir si vous êtes dedans.

D’ailleurs, comme l’explique le site haveibeenpwned : il y a « seulement » 2,53 millions d’adresses mail dans cette base de données sur 533 millions de profils.

Une fois de plus, cela prouve que vos données sont importantes et qu’il ne faut donc pas les confier à n’importe qui 😉