Collection #1 à #5 : Le plus gros dump de mots de passe de l’histoire !

Vous en avez déjà surement entendu parler, on va parler ici de la base de données de mot de passe la plus grosse jamais dévoilé.

Alors qu’en janvier on parlait partout de Collection #1 qui regroupait 772 millions d’e-mails de 22 millions de mots de passe, on va parler ici de la suite…

La suite c’est « Collection #2 à #5 », avec non plus une base de données de 87Go, mais bien une base de données d’identifiant et mot de passe de presque 1To, avec pas moins de 25 milliards (oui oui, milliards…) d’enregistrements. Après avoir fait un peu le tri, on retrouvera alors au moins 2,2 milliards d’identifiants uniques avec leurs mots de passe.

2,2 Milliards de mots de passe….

Cette base de données connue sous le nom de « Collection #1 à Collection #5 » est disponible en téléchargement soit sur certains sites qui vous feront payer, soit gratuitement en cherchant bien. Ce qui permet à presque n’importe qui de récupérer peut être votre mot de passe. Et ça, c’est un problème.

Car comme beaucoup de personnes le font, vous utilisez peut-être le même mot de passe partout. Alors si votre mot de passe se retrouve dans la nature, et bien des « petits malins » pourront se servir de vos comptes twitter, facebook, deezer, netflix ou j’en passe….

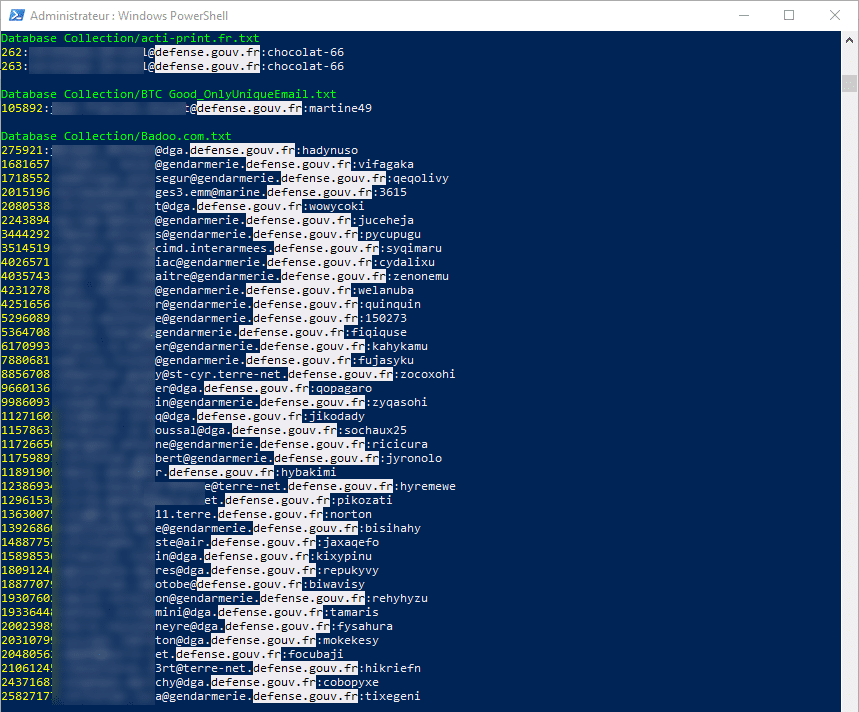

La base de données est sous forme de texte et comporte des couples de pseudo et mot de passe ou encore d’adresse mail et de mot de passe.

Comment savoir si mon adresse mail est concernée ?

Est-ce que des cybercriminels ont volé mes données personnelles et les ont rendues « librement » disponibles en ligne de sorte que d’autres personnes puissent également y accéder et les utiliser de manière abusive ?

Vous n’avez pas besoin de télécharger ces bases de données de mots de passe pour savoir si vous êtes concerné par ce leak. Il existe des outils qui vous permettront de savoir si votre adresse e-mail et son mot de passe à fuiter.

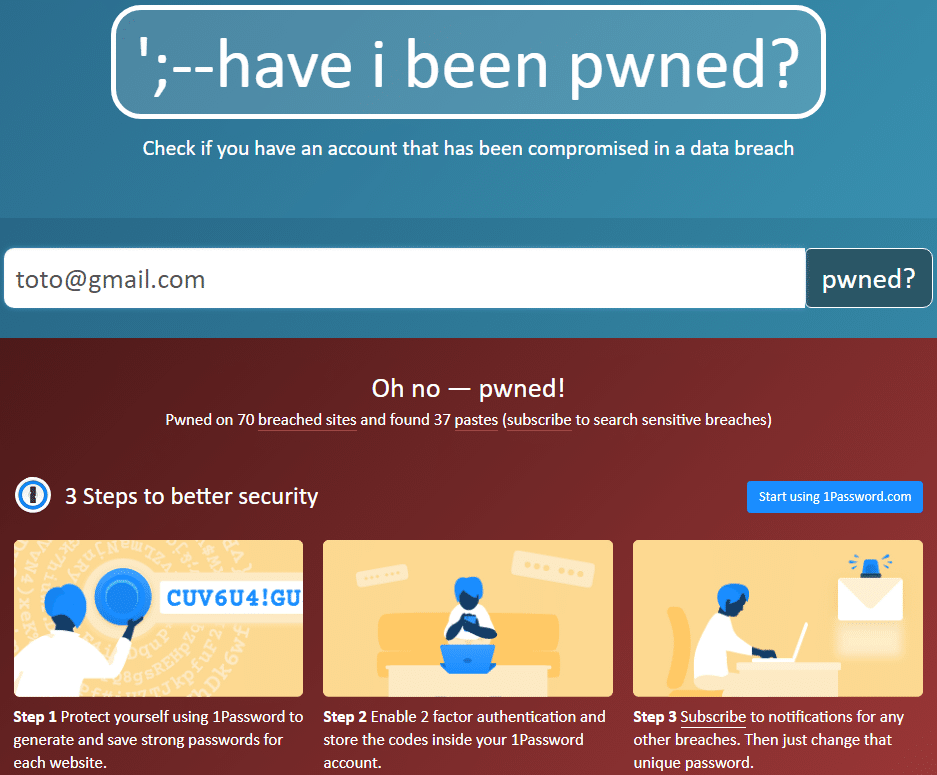

Have I Been Pwned ?

Troy Hunt, expert en sécurité informatique à mis en place un site très bien fait, qui vous permettra de savoir si votre adresse mail est concernéer. C’est en fait une requête qui va vérifier si oui ou non votre adresse mail et son mot de passe à fuiter.

Vérifier si votre compte a été compromis dans une faille de sécurité en cliquant iciDepuis le site, vous entrez votre adresse e-mail et après une courte requête dans la base de données Have I Been Pwned, vous saurez rapidement si vos identifiants sont dans l’une des bases de données.

Et quand vous êtes dedans, ça peut être plus ou moins « grave ».

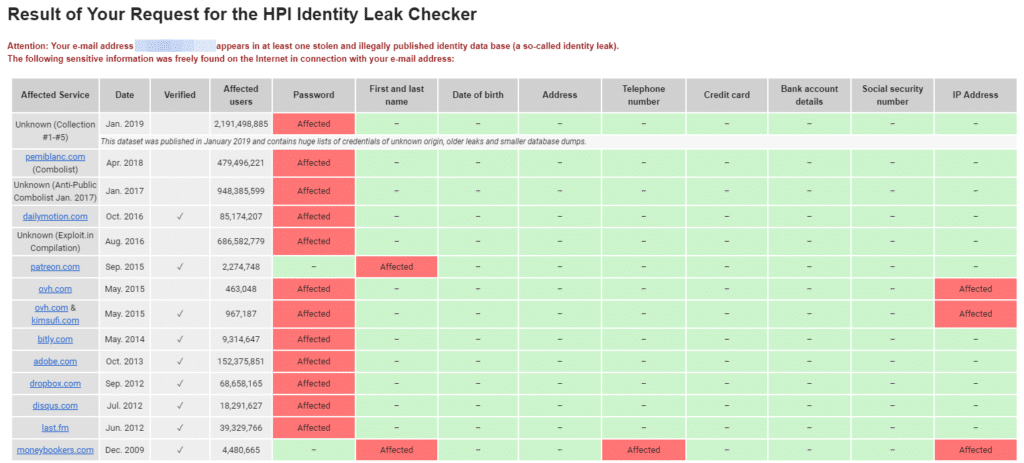

Identity Leak Checker

Pour aller un peu plus loin, vous pouvez aussi faire un test depuis le site

HPI Identity Leak Checker qui vous permettra d’avoir un rapport un peu plus complet que sur « Have I been pwned? » puisque vous recevrez ici un e-mail avec ce qui a volé (identifiant, mot de passe, nom, prénom…) et aussi sur qu’elle base de données il a été trouvé (Collection #1, Collection#2…).

C’est un service de l’Institut Hasso Plattner pour l’ingénierie des systèmes informatiques de l’université de Potsdam, en Allemagne qui a mis en place ce second outil.

Malheureusement, on n’aura pas d’info sur quel site l’information à fuiter pour les collection #1-#5. Cependant, on a déjà beaucoup plus d’info que sur Have I Been Pwned.

Vérifier si votre compte a été compromis dans une faille de sécurité (HPI Identity Leak Checker) en cliquant iciComment mon mot de passe a pu se retrouver dans la nature ?

Et bien c’est assez simple en fait. Vous vous êtes inscrits sur un site qui s’est fait pirater et qui a vu sa base de données volés, déchiffrés et publiés.

Dans Collection #1 à 5, c’est plus de 6000 sites qui ont vu leur base de données utilisateurs volés : MySpace, Adobe, Linkedin, Badoo et bien d’autres….

Si vous étiez inscrit sur ces sites avant la découverte de cette faille de sécurité, alors il y a de fortes chances que votre mot de passe ait été récupéré.

Ces bases de données n’étant pas toutes très récente, alors le mot de passe diffusé est peut être obsolète, mais attention si vous ne changer pas assez régulièrement vos mots de passe ou encore plus si vous utilisez le même mot de passe partout.

Mes identifiants ont fuités, comment se protéger ?

J’avais déjà fait un article là dessus en 2013, le meilleur moyen de se protéger est d’avoir un mot de passe unique sur tous les sites ou vous avez un compte. Tous.

Il y a plusieurs techniques pour ça, mais la meilleure selon moi est bien évidemment l’utilisation d’un gestionnaire de mot de passe. Le gestionnaire de mot de passe vous permettra de générer des mots de passe fort et aléatoire pour chacun de vos sites.

Évidemment, la crainte lorsque l’on utilise un gestionnaire de mot de passe, c’est que le mot de passe maître de ce dit gestionnaire soit lui aussi voler. Tous les gestionnaires de mot de passe ne rigolent pas avec la sécurité des utilisateurs, mais vous n’êtes pas à l’abri par exemple d’un Keylogger, donc il faut bien évidemment coupler ce gestionnaire de mot de passe avec une double authentification.

Les gestionnaires de mots de passe, j’en ai déjà parlé en vidéo, personnellement j’utilise et conseil Dashlane, mais vous avez beaucoup d’autres gestionnaires de mot de passe, open source ou non.

La double Authentification

La double authentification, parlons-en rapidement puisque selon moi, c’est l’un des meilleurs moyens aujourd’hui de protéger vos comptes.

Comment ça fonctionne ?

L’authentification à deux facteurs, également connue sous le nom de 2FA, est un processus de vérification d’identité qui demande à l’utilisateur de fourni deux facteurs d’identification au lieu d’un seul (une personne, un logiciel ou une machine) de fournir à la partie authentifiant deux identificateurs – deux facteurs – liés à son identité, au lieu de l’identifiant unique typique – généralement un mot de passe – requis par défaut dans de nombreux systèmes.

Quels outils pour une double authentification ?

Sur Smartphone

Sur Smartphone la double authentification peut être effectué par SMS, mais également via une application comme Google Authenticator ou encore Authy.

Sur PC

Vous pouvez très bien utiliser votre PC pour effectuer votre double authentification, cependant, c’est par très pratique en déplacement. Dans ce cas, Authy fonctionne très bien sur PC.

Télécharger AuthyAvec une clé USB

La double authentification peut être effectué via une clé physique comme l’excellente Yubikey.

- Fonctionne avec plus de 1000 comptes : elle est compatible avec les comptes les plus courants, comme Google, Microsoft et Apple. Une seule YubiKey 5...

- Connexion rapide et pratique : branchez votre YubiKey 5 NFC via USB-A et appuyez dessus, ou placez-la contre votre téléphone (NFC) pour vous...

- La passkey la plus sécurisée : prend en charge FIDO2/WebAuthn, FIDO U2F, Yubico OTP, OATH-TOTP/HOTP, les cartes à puce (PIV), et OpenPGP....

- Conçue pour durer : fabriquée à partir de matériaux robustes, étanches et résistants à l'écrasement. Produite en Suède selon les normes de...

Pour conclure, vous l’aurez compris, si vous découvrez que votre compte est compromis, vous devez changer votre mot de passe sur tous les sites internet ou vous utiliser un compte avec la même adresse e-mail. Et si possible activer la double authentification.

Allez, au boulot !