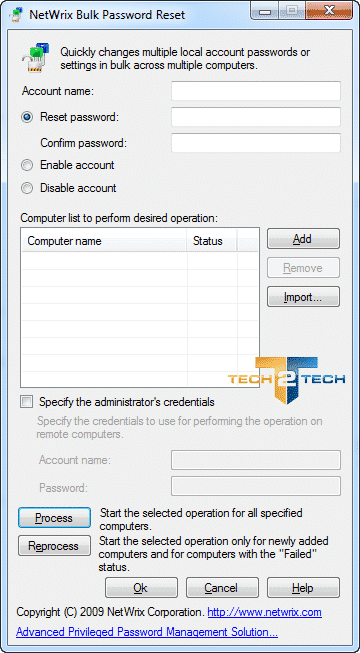

Bulk Password Reset : Modifier les comptes locaux d’un parc de machines

Non régi par la politique de sécurité du domaine Active Directory, les comptes locaux et en particulier les comptes administrateurs locaux font souvent figure de parents pauvres et représentent une faiblesse en matière de sécurité. Bulk Password Reset de NetWrix est un outil gratuit facilitant la modification à distance des comptes locaux d’une liste de machine. En effet, il est possible de faire cela en ligne de commande, mais quand on a une application qui permet de tout automatiser, c’est pas mal non plus !

Cet outil est idéal pour les entreprises, il fonctionne sur Windows XP, Vista et 7, il est gratuit, cependant il faudra vous enregistrer en ligne pour bénéficier de la licence gratuite.

On couple ça avec le changement du nom du compte administrateur local et cela renforce un peu la sécurité du PC.

Télécharger Bulk Password Reset de NetWrix / Site de l’éditeur