Les bootkits, existent depuis Windows 2000 et ont fait l’objet d’un développement régulier afin de contourner les mécanismes de sécurité des systèmes d’exploitation. Ils sont devenus l’un des malwares les plus dangereux et les plus puissants car ils corrompent le système au niveau le plus basique.

Il va sans dire qu’une infection par bootkit peut affecter considérablement la sécurité des utilisateurs. La désinfection des bootkits reste extrêmement délicate puisque ces derniers se trouvent à l’extérieur du système de fichiers et peuvent ainsi manipuler les vérifications de sécurité en renvoyant une copie du MBR (Master Boot Record) d’origine, lorsqu’un antivirus ou un autre utilitaire légal s’exécute sur le système d’exploitation corrompu.

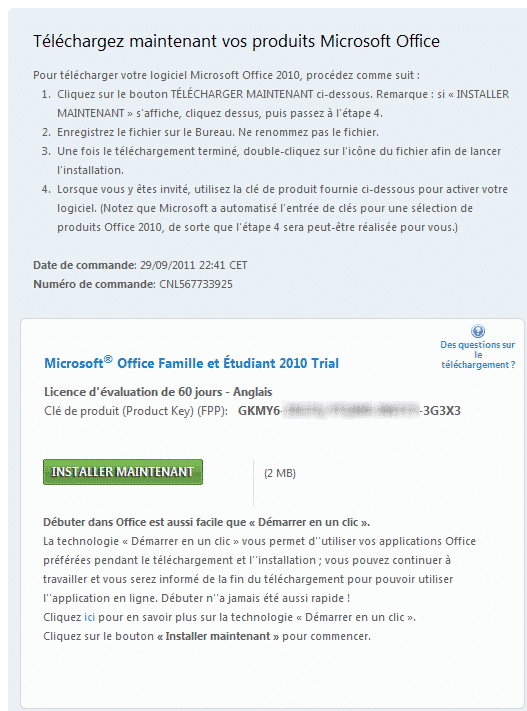

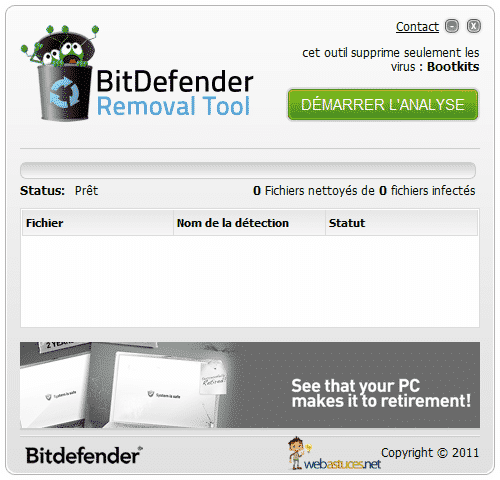

C’est pourquoi Bitdefender a développé un outil capable de détecter et de supprimer toutes les variantes connues de bootkits. Cet outil est disponible gratuitement dans la section « Downloads » de Malware City et peut être utilisé à la fois sur les systèmes 32 et 64 bits de Windows.

- Téléchargez la version 32 bits de l’outil de désinfection des bootkits

- Téléchargez la version 64 bits de l’outil de désinfection des bootkits

Rootkits : de quoi s’agit-il ?

Les rootkits sont spécialement conçus pour masquer la présence d’autres fichiers ou processus sur le système en trompant les techniques de détection. Les pilotes en mode noyau s’exécutent avec des privilèges plus élevés sur le système corrompu, ils permettent alors aux malwares d’accéder aux zones critiques du système d’exploitation.

Bien qu’extrêmement puissants, les rootkits ont leur limite. Ainsi, les mesures de sécurité des systèmes d’exploitation 64 bits les empêchent de s’installer s’ils ne possèdent pas de signature numérique valide. En somme, au début de l’initialisation du système d’exploitation, des vérifications de sécurité différencient les rootkits bénins (par exemple, les mécanismes de défense antivirus) et malveillants et empêchent ces derniers d’infecter les machines 64 bits.

Le bootkit… un rootkit dopé aux stéroïdes

C’est alors qu’interviennent les bootkits. Ce sont des rootkits spécifiques qui chargent leur code à partir d’une zone spécifique du système, le MBR (secteur de démarrage principal). Celui-ci a le contrôle complet une fois que le BIOS a délégué le périphérique de boot approprié. Le MBR est chargé de l’initialisation du chargeur du système d’exploitation, qui charge par la suite le noyau, vérifiant si un pilote en mode noyau 64 bits dispose d’une signature numérique. Si ce n’est pas le cas, le pilote ne peut pas être chargé, ce qui bloque l’infection par rootkit à un stade précoce. Cependant, si le MBR est corrompu, le bootkit est alors capable de passer outre les contrôles des signatures numériques du noyau, dernier rempart contre le chargement d’un rootkit non autorisé en mode noyau. C’est le cas du célèbre rootkit TDL 4 qui peut facilement corrompre les systèmes 32 et 64 bits.

Toutes vos données à leur portée

Le chiffrement de l’ensemble du disque dur est considéré comme la norme de facto pour protéger des informations confidentielles telles que des rapports de ventes, des données de propriété intellectuelle, des prototypes et d’autres éléments critiques d’une entreprise. Cependant, la plupart des modules de déchiffrement de disque dur sont conservés décryptés dans la zone du MBR, ce qui signifie que toutes les données du disque concerné peuvent être déchiffrées par le rootkit.

Cet outil fonctionne sur les bootkit suivants :

Rootkit.MBR.Alipop.B

Rootkit.MBR.Alipop.C

Rootkit.MBR.Fengd.A

Rootkit.MBR.Fips.A

Rootkit.MBR.Locker.A

Rootkit.MBR.Locker.B

Rootkit.MBR.Mayachok.A

Rootkit.MBR.Mebratix.A

Rootkit.MBR.Mebratix.B

Rootkit.MBR.Mebroot.A

Rootkit.MBR.Mebroot.B

Rootkit.MBR.Mybios.A

Rootkit.MBR.Pihar.A

Rootkit.MBR.Pihar.B

Rootkit.MBR.Pihar.C

Rootkit.MBR.Pihar.D

Rootkit.MBR.Ramnit.A

Rootkit.MBR.Sst.A

Rootkit.MBR.Sst.B

Rootkit.MBR.Sst.C

Rootkit.MBR.TDSS.A

Rootkit.MBR.TDSS.B

Rootkit.MBR.TDSS.C

Rootkit.MBR.Whistler.A

Rootkit.MBR.Whistler.B

Rootkit.MBR.Whistler.C

Rootkit.MBR.Yoddos.A

Rootkit.MBR.Yoddos.B

Rootkit.MBR.Zegost.A

Win32.Ramnit.N

Via Malwarecity.fr