Comment vérifier si votre ordinateur est vulnérable à la faille SMBv1 utilisée par WannaCry et Petya ?

Alors que l’on pensait la faille utilisée par le ransomware WannaCry loin derrière nous, on se rend compte que beaucoup de personnes ont négligé la puissance de cette faille de sécurité. Et un mois plus tard, c’est notPetya / Petwrap qui fait son apparition et paralyse de nombreuses entreprises dans le monde.

Nous en avions parlé dans notre article sur WannaCry, Microsoft a mis en place un patch pour combler la faille (EternalBlue) de sécurité utilisée par ces ransomware. Voici un rappel des patchs à passer de toute urgence sur vos machines si ce n’est pas encore fait :

Télécharger les patchs de sécurité pour :

- Windows XP SP2 x64

- Windows XP SP3 x86

- Windows XP Embedded SP3 x86

- Toutes les versions de Windows 7

- Windows 8 x86

- Windows 8 x64

- Toutes les versions de Windows 10

- Windows Server 2003 SP2 x64

- Windows Server 2003 SP2 x86

- Toutes les versions de Windows Server 2008 (et 2008 R2)

- Toutes les versions de Windows Server 2012 (et 2012 R2)

- Toutes les versions de Windows Server 2016

Si vous travaillez en entreprise, alors pensez à déployer ces mises à jour via WSUS ou SCCM.

Comment vérifier qu’un ordinateur est bien patché ?

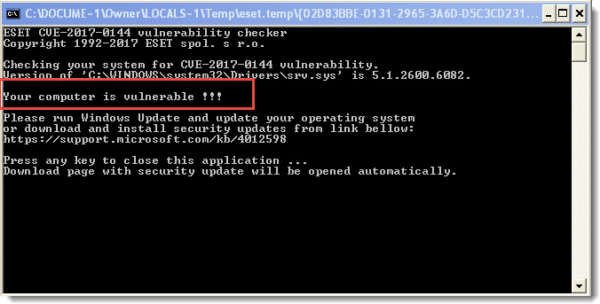

Pour vérifier que votre ordinateur est protégé contre la faille EternalBlue, vous pouvez jeter un oeil à votre liste de mise à jour Windows et vérifier que le KB est correctement installé, mais vous pouvez aussi utiliser l’outil distribué par ESET qui vous permettra de vous assurer que votre ordinateur est correctement patché.

Télécharger ESET EternalBlue CheckerSi vous préférez passer par PowerShell, c’est possible aussi.

Comment vérifier que votre réseau est bien patché ?

Si vous souhaitez vérifier, que tous les ordinateurs et serveurs de votre réseau est correctement sécurisé contre la faille EternalBlue alors peut être intéressant d’utiliser l’outil d’Elad Erez, Directeur de l’Innovation chez Imperva. Cet outil permettra de vérifier la vulnérabilité sur l’ensemble d’une plage d’adresses IP.

Bien entendu, cet outil n’exploite pas la faille, il ne fait que vérifier la présence de celle-ci sur votre réseau.

Télécharger EternalBlues Scanner