Un ransomware crypte vos fichiers et vous réclame 50 euros

Encore une nouvelle forme du virus gendarmerie nationale. Des escrocs accusent des internautes d’utiliser des programmes illégaux et modifient ensuite leurs extensions et icônes.

Un nouveau scareware s’en prend aux personnes qui téléchargent des films, de la musique et d’autres fichiers sur des services de partage. Selon une étude réalisée par les chercheurs de Bitdefender, le scareware chiffre les fichiers de l’ordinateur des victimes et leur demande 50 euros en échange d’un code pour les récupérer.

Ce scareware, identifié sous le nom de Trojan.Ransom.HM par Bitdefender, a été détecté sur les réseaux de partage de fichiers qui hébergent souvent des versions piratées de musiques, films et autres. Après avoir chiffré certains fichiers non exécutables sur le PC des victimes, il prétend avoir trouvé des programmes illégaux sur leur ordinateur et leur demande une somme d’argent qui doit être envoyée via une adresse Gmail.

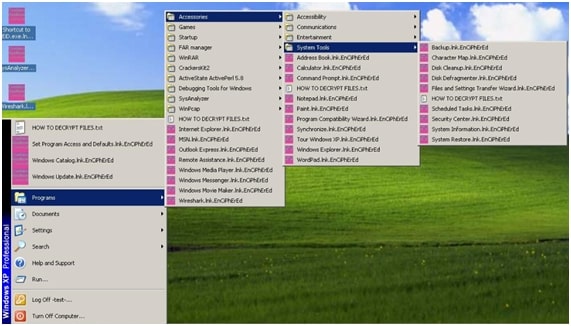

Une fois installé sur un nouveau système hôte, il chiffre toutes les extensions de films, musiques, photos, raccourcis, fichiers PDF, textes et html en ajoutant « .EnCiPhErEd » aux extensions de fichiers valides. Il remplace également les icônes par défaut de tous les fichiers dont les extensions ont été remplacées, par une icône rose.

Dans chaque dossier qu’il trouve sur les systèmes infectés, le scareware ajoute un fichier nommé « HOW TO DECRYPT FILES.txt » et le message d’avertissement suivant :

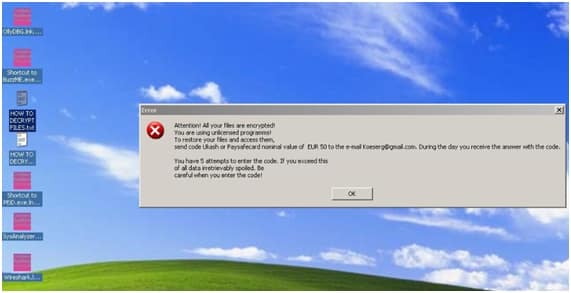

« Attention ! Tous vos fichiers sont chiffrés ! Vous utilisez des programmes sans licence ! Pour restaurer vos fichiers et y accéder, envoyez le code Ukash ou Paysafecard d’une valeur de 50 € à l’e-mail [email protected]. Vous recevrez le jour-même une réponse avec le code. Vous avez droit à 5 essais pour saisir le code. Si vous dépassez cette limite, toutes vos données resteront définitivement endommagées. Faites bien attention lorsque vous saisissez le code ! »

Les utilisateurs doivent apporter la preuve du versement effectif de 50€ à l’adresse Gmail indiquée. Le jour même, les victimes reçoivent une réponse avec un code à taper dans la case « déchiffrement ». Si les utilisateurs saisissent mal le code, leurs données seront définitivement perdues.

Fig1. Message d’avertissement de Trojan.Ransom.HM

L’escroc justifie le chiffrement non autorisé par l’avertissement concernant l’utilisation de programmes sans licence. Il suit la tendance de ces derniers mois au cours desquels certaines personnes ont endossé l’identité d’autorités policières à la recherche d’utilisateurs téléchargeant et utilisant des logiciels piratés.

Fig.2 Les raccourcis et fichiers chiffrés tels qu’ils apparaissent dans l’Explorateur Windows

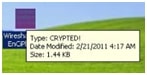

Fig.3 Type de fichier modifié en « CHIFFRÉ »

La confusion concernant les icônes et les extensions de fichier est destinée à effrayer les utilisateurs et à leur extorquer 50 euros. Les expressions comme « programmes sans licence », « chiffrement » et « attention » visent à inciter les gens à agir sans prendre le temps de se renseigner. Leur PC fonctionne encore parfaitement mais la plupart des utilisateurs sont trop occupés à rechercher leurs données personnelles pour y attacher la moindre importance.

Une fonction du scareware semble permettre aux victimes de déchiffrer les fichiers si celles-ci saisissent un code transmis par l’escroc par e-mail.

Pour réparer votre ordinateur :

http://www.malekal.com/2012/04/12/trojanw32ransomcrypt-trojan-encoder-prise-en-otage-des-documents/

Attitude à adopter : pour éviter ce type de problème, soyez attentif aux fichiers que vous choisissez de télécharger sur les réseaux peer-to-peer et mettez à jour vos logiciels !