Juniper : Faille découverte

Deux failles de sécurité sur des équipements Juniper ont été découverte lors d’un audit interne de la société. Découvrez si vos équipements (ou ceux de vos clients) peuvent être concernés, quels sont les risques, et comment y remédier.

Juniper, fabricant de matériel réseaux et sécurité haut de gamme, vient de rendre public la découverte de deux failles de sécurité. Elles concernent le logiciel ScreenOS, fourni avec ses firewalls NetScreen.

Accès admin

Les versions de ScreenOS concernées sont comprises entre 6.3.0r17 et 6.3.0r20.

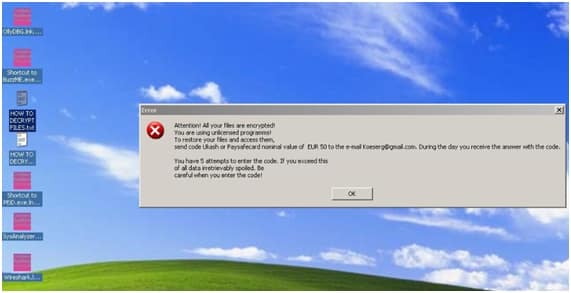

Sur ces versions, un accès administrateur peut être établit à distance sur les firewalls via SSH ou Telnet.

Vous pouvez voir, assez facilement dans les logs, si un accès a été fait de cette manière (sauf si les entrées du log sont effacés bien sur!)

Accès normal par l’utilisateur username1:

2015-12-17 09:00:00 system warn 00515 Admin user username1 has logged on via SSH from …..

2015-12-17 09:00:00 system warn 00528 SSH: Password authentication successful for admin user ‘username1’ at host …

Accès usurpé par l’utilisateur username2:

2015-12-17 09:00:00 system warn 00515 Admin user system has logged on via SSH from …..

2015-12-17 09:00:00 system warn 00528 SSH: Password authentication successful for admin user ‘username2’ at host …

On voit bien que l’accès se fait par le compte « system« .

Juniper ne précise pas si cette faille a été exploitée de manière connue.

Un correctif a été mis à disposition, il convient donc de mettre ses équipements à jour le plus rapidement possible.

Décryptage VPN

Une seconde faille permettrait de déchiffrer le trafic VPN établit à partir de ces équipements.

Les version de ScreenOS concernées sont de la 6.2.0r15 à la 6.2.0r18 et de la 6.3.0r12 à la 6.3.0r20.

Il faut là aussi effectuer la mise à jour de ScreenOS, afin de corriger la faille. Le problème cette fois est qu’on a aucun moyen de se rendre compte si la connexion a été déchiffrée.

NSA

Même si aucune information officielle ne précise la source de ces problèmes de sécurité, tout le monde pense qu’il s’agit de backdoors implantées par la NSA. En effet, l’organisme américain espérait pouvoir « maitriser » tous les éléments de sécurité à travers des backdoors, et l’éditeur Juniper, très présent dans les grosses structure, était naturellement visé.

Ca c’est pour la petite histoire! Vous, contentez vous d’alerter vos clients, et d’en profiter pour mettre leurs équipements à jour!