Forensics : Retrouver les traces d’un piratage

Lorsqu’on a à faire à un piratage, intrusion sur le réseau, ou ransomware, il est judicieux de collecter le plus de données possibles pour savoir ce qui a été fait, et tenté de savoir qui l’a fait. Le but est de pouvoir fournir des preuves en cas de dépôt de plainte, de ne pas passer à côté d’actions malveillantes entreprises, voir de trouver la cause de l’infection. Guide d’actions « post-hacking ».

Évidemment, vous n’apprendrez pas à travers cet article à devenir un pro du forensic. De forensic, c’est article n’a d’ailleurs que le nom, car il conviendrait plus de parler « d’enquête numérique ». Le forensic est une spécificité très complexe qui se maitrise à force de travail sur le domaine de la sécurité. Le but de cet article est plutôt d’établir quelques points simples à mettre en œuvre, lorsqu’on est confronté à une suspicion de piratage. Ainsi, en tant que professionnel, on peut fournir des éléments très concrets à son client. Ces éléments peuvent s’avérer précieux lors d’un dépôt de plainte par exemple, ou pour vérifier ce qui a été fait.

Donc, vous constatez un piratage. Voilà quelques points à vérifier, et comment le faire :

Ne pas se précipiter

Souvent, le réflexe est de passer un coup d’antivirus, et d’ailleurs un coup de tous les antimachins que le technicien connait.

C’est une grosse erreur!

Il peut être très utile d’analyser certains fichiers créé par le virus/pirate, qui contiennent potentiellement des données précieuses. Souvent de toutes façons, le mal est fait. Plutôt que d’essayer d’éradiquer toutes traces, déconnectez la machine du réseau.

N’utilisez pas non plus de « nettoyeurs » génériques comme CCleaner et consors, parce qu’ils vont supprimer d’autres données potentiellement intéressantes.

Se souvenir

Il est important de commencer par un effort de mémoire. Tentez de déterminer quand les symptômes de l’infection ont été repérés, et ce qui a été fait avant. Dans cette investigation, l’historique des navigateurs peut vous apprendre des choses. Si vous déterminez l’utilisateur par qui l’infection est arrivée, ou la machine, vous pourrez peut être trouver comment le virus s’est implanté.

L’historique des navigateurs pourra peut-être vous diriger vers un site très douteux. Est ce qu’une clé USB a été utilisée juste avant? Si oui, mettez la de côté pour analyse. Essayez de déterminer si quelqu’un consultait ces mails. Une pièce jointe infectieuse est un vecteur qui revient en force, comme on le voit avec pas mal de ransomware actuellement. Dans ce cas de figure, il faudra détruire le mail pour ne pas reproduire le problème plus tard.

Historiques d’événements

Windows (oui car là on est, dans l’idée, sur du Windows, même si ces conseils généralistes sont plus largement applicables) garde de nombreuses traces de l’activité, d’une machine, qu’il stock en plusieurs endroits selon la nature de l’activité.

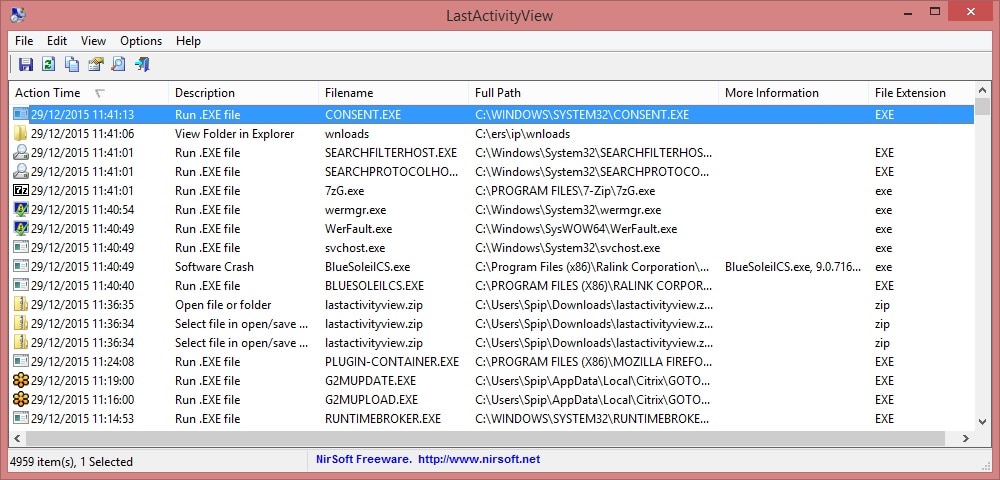

Pour investiguer rapidement, vous pouvez utiliser l’outil LastActivityView de Nirsoft (encore un excellent outil de Nirsoft). Cet outil vous permet, quelque soit la version de Windows, de facilement afficher ce qui a été lancé sur une machine.

L’outil vérifie notamment certaines entrées choisies de l’observateur d’événements, des enregistrements de lancement dans le registre, et vérifie certains dossiers.

Très pratique pour vérifier les exécutables douteux qui auraient pu être lancés, leur localisation, et l’heure précise.

Analyse du réseau

Lorsqu’une machine est infectée, il est probable qu’un backdoor (accès dérobé) soit implanté, afin que le pirate puisse utiliser votre machine de différentes façons sur le long terme (sans rentrer dans les détails). Il peut donc être très intéressant de vérifier ce qui se passe au point de vue réseau, afin de savoir si votre machine communique avec d’autres réseaux/machines sans votre accord.

Pour cela, utilisez l’outil TCPView de SysInternals (je suis sur que vous connaissez déjà les excellents outils de Mark Russinovich!).

Ca vous permettra de visualiser très facilement les connexions en écoute, et les connexions établies. De là, vous saurez après étude si une backdoor est installée, et vers quelle adresse IP elle communique.

Analyse d’un exécutable

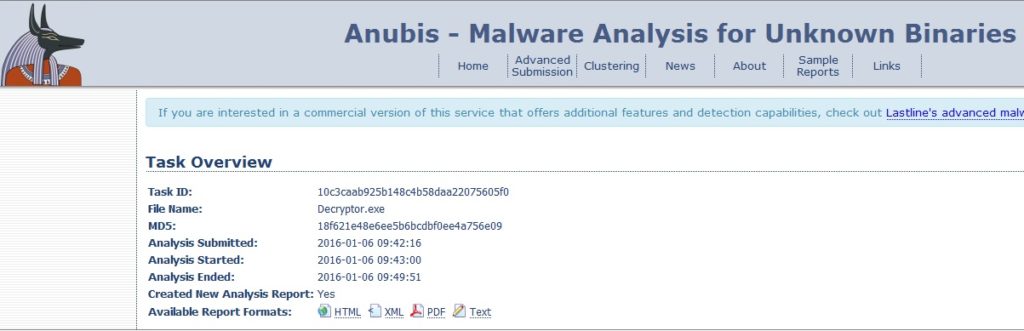

Si votre investigation vous amène à mettre en cause le lancement d’un exécutable, il peut être intéressant de le tester afin de savoir ce qu’il fait vraiment. Pour ca, il existe un outil en ligne très pratique : Anubis.

On upload l’exécutable sur les serveurs d’Anubis. Cet exécutable est lancé, et un rapport est créé. Il vous est ensuite proposé sous plusieurs formes (HTML, PDF, XML,…). On y trouve notamment une capture d’écran de l’application lancée, le texte affiché, les entrées crées dans la base de registre, les fichiers créés, les fichiers lus, etc..

Un bon moyen de tester un exe sans prendre de risques!

Décompiler

Lorsqu’une application lancée par utilisateur est bien mise en cause comme étant le vecteur de l’infection, il peut être utile de décompiler l’application afin de vérifier ce qu’elle fait. Tous les langages managés comme le VB Net sont compilés en code MSIL, et pas en binaire directement. Comme beaucoup de logiciels malveillants sont codés dans un langage dotnet (VB.NET ou C#), ca peut être utile.

Vous pouvez pour ca utiliser .NET Reflector, en version d’essai 14 jours. Vous pourrez voir dans les méthodes de l’application analysée qu’est ce qui se passe, et en tirer des conclusions.

Conclusion

Si je vous ai ici indiqué quelques pistes afin de voir ce qui s’est passé, ce qui a été fait, vous ne pourrez pas vraiment faire beaucoup plus que dire à votre client comment il a subit le piratage, et ainsi éviter le recommencement. De plus, vous en tirerez des conclusions afin d’adapter sa sécurité aux failles rencontrées. Et en soit, finalement, c’est déjà pas mal…

Mais sachez qu’on peut aller vraiment plus loin. Par exemple, de vrais outils de Forensic comme le framework DFF (Digital Forensics Framework) permet de recouper les informations, afin de vraiment aider à retrouver un scénario possible d’infection (par exemple). En lui soumettant un fichier avéré comme étant vecteur d’infection, il va recouper les événements, historiques, etc, afin d’aller beaucoup plus loin dans l’analyse.

Mais ce domaine est complexe, et si vos besoins sont sérieux, faites appel à un professionnel! Le temps joue contre vous, et plus un problème est pris en charge rapidement, et mieux c’est!

Mettez aussi toutes les « preuves » et pistes sérieuses découvertes de côté, qui serviront à déposer une plainte par exemple.

Cet article pourra, je l’espère, au moins vous permettre d’adopter la bonne attitude, de retrouver comment s’est passée l’intrusion (faille, exécutable lancé, etc) et surtout ensuite d’adopter la sécurité nécessaire afin que le problème ne se reproduise pas.

Vos clients vous remercierons!