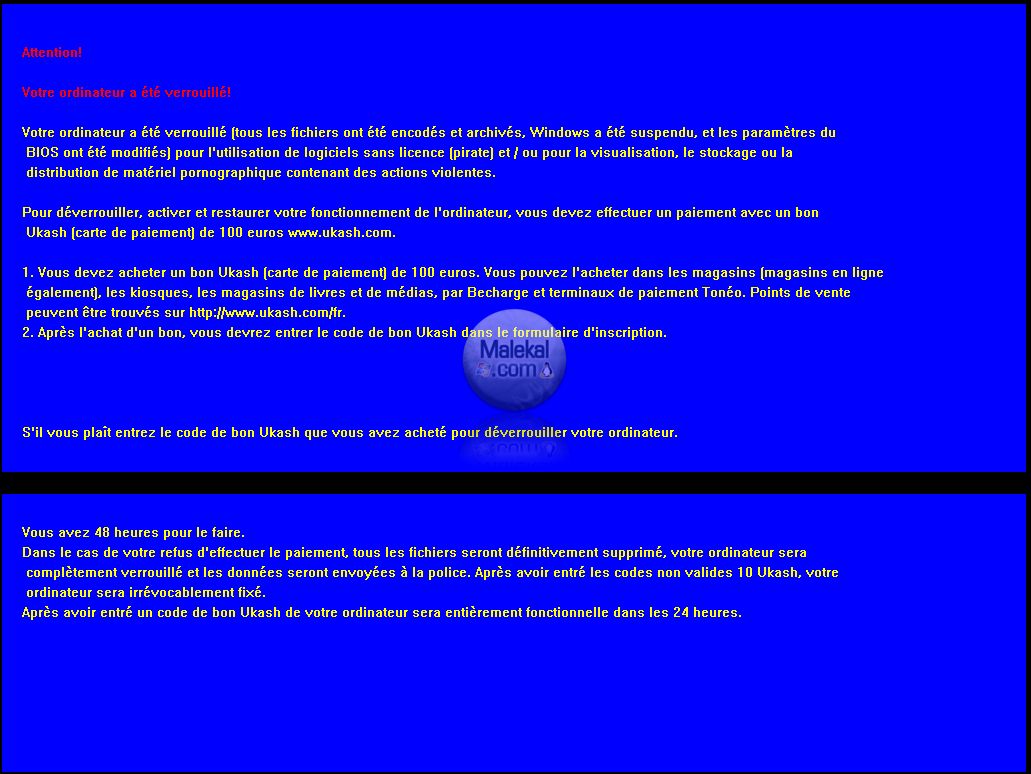

Faille « Linux » sur GRUB

Deux chercheurs en sécurité informatique de l’université de Valence ont découvert une faille majeure dans le système d’amorçage (bootloader) de la plupart des distributions Linux : Grub. Cette faille permet d’accéder sans authentification au système. Ne paniquons pas pour autant…

GRUB

Avant de parler de cette faille (qui n’a rien à voir avec LINUX, il faut le préciser, mais bien GRUB), nous allons en profiter pour (re)découvrir le rôle de GRUB.

GRand Unified Bootloader. C’est le gestionnaire d’amorçage proposé avec la plupart des distributions Linux. Son rôle intervient juste après la séquence de vérification du BIOS, et a pour but de gérer le lancement du système d’exploitation. S’il est habituellement associé aux distributions Linux, ce gestionnaire libre (licence GNU GPL) est tout aussi capable d’amorcer des systèmes Microsoft Windows, OpenBSD, FreeBSD, Solaris, etc…

Dans le fonctionnement, le BIOS de votre carte mère (là aussi rappel : le BIOS est un jeu d’instructions, stocké dans une ROM, le « CMOS » de votre carte mère), va chercher le premier périphérique bootable (que vous déterminez dans sa configuration de la séquence d’amorçage). Si le périphérique est le disque dur, il charge le secteur d’amorçage (MBR). C’est là que sont placés les fichiers nécessaires au lancement de GRUB.

Une fois GRUB lancé, son rôle est de proposer une interface graphique, à travers laquelle l’utilisateur va choisir quel système amorcer (présence de plusieurs OS par exemple, en multiboot). Mais on peut aussi lui demander d’afficher une invite de commande, à travers laquelle on peut disposer de plus d’options, en amorçant un système par exemple en s’adressant à GRUB par des commandes, possédants des arguments spécifiques.

GRUB charge ensuite le noyau du système sélectionné en mémoire, et lui passe la main afin qu’il se lance. Dans le cas de Windows, il se contente de lancer le gestionnaire d’amorçage embarqué de Windows, qui ne peut se lancer qu’à travers lui.

Stop, nous n’irons pas plus loin! Ceci est très résumé, mais vous saurez au moins comment GRUB fonctionne, à quoi il sert exactement, et un ptit rappel des bases ne fait jamais de mal! 😉

La faille : 28 Backspace

GRUB embarque un environnement de secours « shell-rescue« . Ce mode propose une invite de commande, vous permettant d’interagir avec la machine sans aucune authentification. Vous l’avez donc compris, c’est ce mode qui est ciblé dans la faille découverte.

Les deux chercheurs ont trouvé que ce mode était accessible en effectuant une manipulation très simple : Il suffit d’appuyer 28 fois sur la touche « retour arrière » lorsque le chargeur d’amorçage (bootloader) demande un nom d’utilisateur. La source de la vulnérabilité provient d’un défaut de dépassement d’entier ajouté dans la version 1.98 de Grub, datée de décembre 2009, qui affecte la fonction grub_password_get ().

Cette faille est accessible sous les versions 1.98 à 2.02 de Grub2, soit les versions les plus communes proposées sous les distributions linux par défaut.

Une fois sur le shell-rescue, vous pouvez accéder à toutes les données des disques de la machines, les copier, supprimer, voir pourquoi pas installer un rootkit…

Pour ca, il faut toutefois ruser un peu en modifiant le lancement du processus init, en le faisant pointer vers le shell. Une fois redémarré, le shell se lance avec les droits root. Et là du coup, c’est « open-bar »!!

Pas de panique

Cependant, ne cédons pas à la panique. Qui dit exploitation de cette faille dit accès à la machine. Il faut en effet avoir accès physique au clavier afin de profiter de cette faille. Et ca ne permet en fait que de facilité ou accélérer un peu un problème potentiel. Car qui dit accès physique à la machine dit danger! Un live cd permettra la même chose, et le vol des disques de la machine est presque aussi rapide (mais moins discret).

Bref, une faille qui nécessite un accès physique ne doit pas vous empêcher de dormir, puisqu’un accès à la machine est de toute façon synonyme de danger! Cette nouvelle ne doit donc pas vous alarmer.

Si toutefois vous craignez pour vos machines, un correctif a été mis en place par les chercheurs qui ont trouvé la faille, et publié ensuite par la plupart des grosses distributions Linux.

On peut toutefois aussi s’en servir pour dépanner des machines sous Linux, c’est à garder dans un coin de la tête!