Votre ordinateur a été bloqué pour violation de la loi française

La bonne blague… En effet un nouveau virus a fait récemment son apparition, personnellement je n’ai pas été touché, mais j’ai eu 3 appels pour ce même virus en 3 jours. C’est pourquoi je préfère vous prévenir !

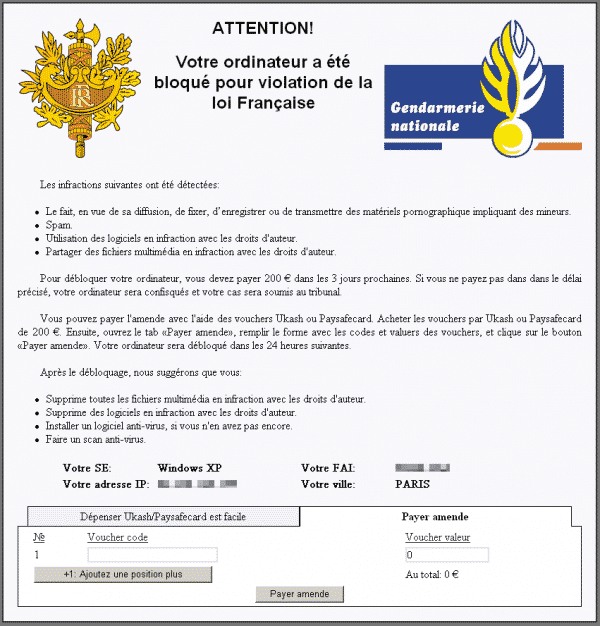

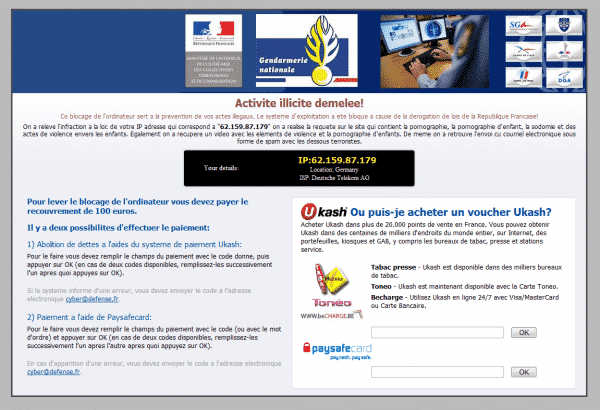

L’ordinateur de la victime affiche un message dont l’intitulé est le suivant :

ATTENTION! Votre ordinateur a été bloqué pour violation de la loi française

Et voici ce qui s’affiche :

Pour ne plus avoir ce message, il est demandé de payer une amende de 200 euros !! Bien entendu il ne faut surtout pas payer cette amende !

Si vous voyez ce texte sur votre écran c’est vous êtes infecté par un Trojan.Winlock / Tropan.Ransomware : Virus Police ! Il peut être attrapé sur certains sites de streaming. Si tel est le cas, c’est que certains de vos logiciels ne sont pas à jour !

Ce virus existe également dans d’autres pays, avec les logos de la police locale.

Voici la méthode que j’ai utilisée pour supprimer ce virus

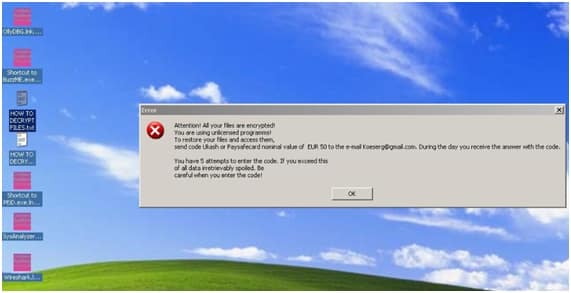

La version de ce virus existe sous plusieurs formes, c’est pourquoi la technique pour supprimer ce virus n’est pas unique. Voici trois des variantes disponibles pour ce virus.

- Virus qui créer une clef Run dans la base de registre. Pour désinfecter, c’est facile il suffit d’aller en mode sans échec avec prise en charge du réseau et de scanner avec Malwarebyte ou RogueKiller avec l’option 2.

- Une autre forme modifie la clef Shell (cela remplace le bureau par le malware, le bureau est inactif, le malware le remplace). Celle-ci est évoquée sur ce lien : http://www.malekal.com/2011/12/08/trojan-winlock-tropan-ransomware-virus-police-suite/

- Et la dernière variante qui remplace explorer.exe ; c’est la version la moins simple à supprimer.

Désinfection du « Virus Gendarmerie Nationale »

Mode sans échec

Pour commencer et connaitre la variante qui a infecté votre ordinateur (ou celui de votre client) vérifier si le virus est actif en mode sans échec.

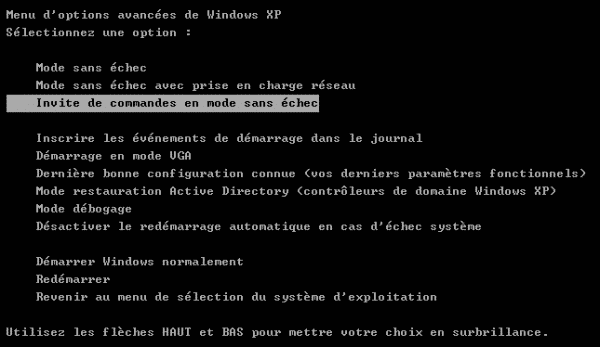

Redémarrez l’ordinateur en mode sans échec avec prise en charge du réseau, pour cela : avant le logo Windows, tapotez sur la touche F8, un menu va apparaître, choisissez Mode sans échec avec prise en charge du réseau et appuyez sur la touche entrée du clavier.

- Télécharger et lancer RogueKiller avec l’option 2

- Télécharger et faites un scan avec Malwarebyte’s Anti-Malware en supprimant les éléments détectés.

Si pas mieux : Éventuellement, faites une restauration du système, cela peux corriger le problème.

Redémarrez normalement, cela devrait fonctionner.

Si le mode sans échec ne fonctionne pas

Si le virus se lance également en mode sans échec, alors cela signifie que vous avez été infecté par la variante qui remplace le fichier explorer.exe. Dans ce cas, passez aux procédures suivantes.

Le site Malekal.com donne plusieurs procédures, si bien suivi, une seule fonctionne, mais je les donne toutes.

Procédure pour Windows XP

Cette procédure est spéciale pour Windows XP. (Entre autres, à cause de l’UAC, sauf s’il est désactivé)

Les étapes :

- Pouvoir accéder aux fichiers comme expliqués avec l’astuce donnée dans la vidéo ci-dessous

- Aller renommer explorer.exe en ce que vous voulez.

- Chercher le fichier twexx32.dll, le renommer en explorer.exe

- Redémarre l’ordinateur

Si aucun explorer.exe n’est restauré, vous aurez votre fond d’écran ce qui permet d’aller télécharger un explorer.exe (voir à la fin de la procédure générale).

Attention cependant, si un explorer.exe trop vieux est remis, cela peux générer des plantages.

Après avoir renommé le explorer.exe comme indiqué dans la vidéo, il faut faire un reset pour redémarrer l’ordinateur, comme on a accès à rien, on ne peut pas dire à Windows de redémarrer.

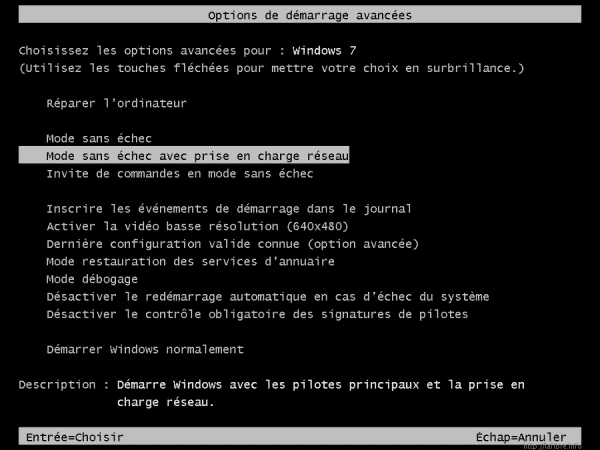

Tous systèmes : Restaurer explorer en invite de commandes en mode sans échec

Au démarrage de l’ordinateur, après le premier écran et avant le logo Windows, juste au changement d’écran, tapotez sur F8 pour obtenir les menus de démarrage et choisissez invite de commandes en mode sans échec.

Sur la fenêtre cmd.exe – tapez la commande suivante puis valider par la touche entrée.

copy c:\windows\twexx32.dll c:\windows\explorer.exe

Si un message vous demande de remplacer le fichier, accepter. Vous devez avoir le message 1 fichier(s) copié(s).

Saisir exit pour redémarrer l’ordinateur

Redémarrez l’ordinateur et vérifiez si l’infection continue à se lancer.

NOTE : Il est aussi possible de passer la commande SFC /scannow toujours en invites de commandes en mode sans échec.

Le scan devrait restaurer le fichier explorer.exe

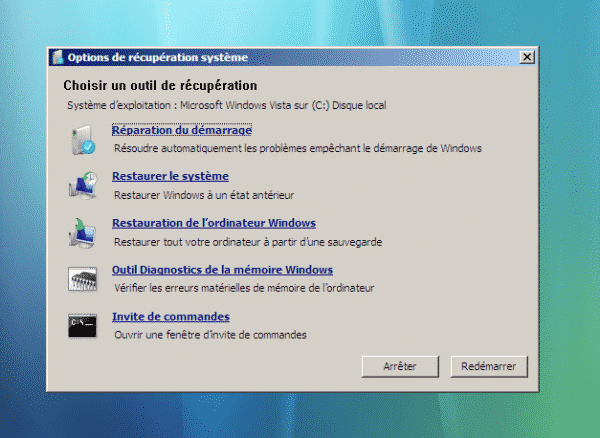

Tous Systèmes : Restauration du système en ligne de commandes mode sans échec

Au démarrage de l’ordinateur, après le premier écran et avant le logo Windows, juste au changement d’écran, tapotez sur F8 pour obtenir les menus de démarrage et choisissez invite de commandes en mode sans échec

Saisir les commandes suivantes en validant par entrée :

cd %windir%

cd system32

cd restore

rstrui.exe

Ce qui devrait lancer la restauration système de Windows – laissez vous guider et prenez une date antérieure.

Redémarrez en mode normal et constatez si l’infection est toujours présente, si c’est le cas, passer à la procédure suivante.

Tous OS : Procédure avec clef Shell

Voici une dernière procédure.

Les procédures précédentes fonctionnent bien, en théorie vous ne devriez pas avoir besoin d’appliquer celle-ci qui est un peu plus compliqué.

Cette procédure consiste à changer la clef Shell pour récupérer la main en mode normal.

Redémarrez en invite de commande en mode sans échec : Au démarrage de l’ordinateur, après le premier écran et avant le logo Windows, juste au changement d’écran, tapotez sur F8 pour obtenir les menus de démarrage et choisissez invite de commandes en mode sans échec

Sur la fenêtre cmd.exe, tapez regedit et validez

Déroulez l’arborescence suivante en cliquant sur les + : HKEY_LOCAL_MACHINE => Software => Microsoft => Windows NT => CurrentVersion => Winlogon

À droite, chercher Shell, vous devez avoir explorer.exe – remplacer par iexplore.exe

Saisir la commande : shutdown -t 1 pour que l’ordinateur redémarre

Redémarrez l’ordinateur normalement.

Vous devriez avoir Internet Explorer qui se lance tout seul.

Si ce n’est pas le cas :

- Faites CTRL+ALT+Suppr sur le clavier pour lancer le gestionnaire de tâches.

- Sur le gestionnaire de tâches :

- Cliquez sur le Menu Fichier puis nouvelle tâche

- Saisir iexplore.exe – Si vous êtes sur Windows Vista ou Seven, faites SHFIT+CTRL (à gauche de la barre d’espace – Shift est la touche majuscule) et Entrée pour valider, cela va déclencher l’UAC (demande d’autorisation pour modifier le système), pour Windows XP validez simplement – Internet Explorer se lance

- Windows XP SP2/SP3 : https://www.tech2tech.fr/download/explorer_XP_SP2.exe

- Windows Vista : https://www.tech2tech.fr/download/explorer_Vista_SP2.exe

- Windows Seven SP1 : https://www.tech2tech.fr/download/explorer_Seven_SP1.exe

Enregistrer le fichier dans le dossier C:\Windows sous le nom explorer.exe en remplaçant celui existant.

- Retournez sur regedit à partir du gestionnaire de tâche et modifiez la clef Shell en remettant explorer.exe dans la clef.

- Fermez toutes les fenêtres et faites un shutdown -t 1 pour fermer la session toujours à partir du gestionnaire de tâches.

- Redémarrez l’ordinateur, vous devriez avoir accès à votre système.

La vidéo suivante décrit la procédure :

[youtube]http://www.youtube.com/watch?v=4pbF-kD5UvY[/youtube]Après la désinfection – Très important

Votre ordinateur est encore vulnérable, car vos logiciels ne sont pas à jour, vous pouvez donc à nouveau vous faire infecter. Pour ce virus, la source de l’infection est le fait que vous n’ayez pas vos logiciels à jour. Il est donc indispensable de mettre à jour vos logiciels (adobe reader, flash… ect…).

Vous pouvez également filtrer les publicités avec Ad-Block pour firefox par exemple.

Edit du 18/01/2012

Pour info e virus tourne encore énormément sur la toile, mais cette fois avec ce texte :

Activite illicite demelee!

Ce blocage de l’ordinateur sert a la prevention de vos actes illegaux. Le systeme d’exploitation a ete bloque a cause de la derogation de lois de la Republique Francaise!

On a releve l’infraction a la loi: de votre IP adresse qui correspond a « 62.***.***.150 » on a realise la requete sur le site qui contient la pornographie, la pornographie d’enfant, la sodomie et des actes de violence envers les enfants. Egalement on a recupere un video avec les elements de violence et la pornographie d’enfants. De meme on a retrouve l’envoi cu courriel electronique sous forme de spam avec les dessous terroristes.

Bonjour a tous

Mon Pc Windows 7 a été infecté par un virus aussi. J’ai suivie vos indications mais maleureusement ça ne fonctionne pas du tout une fois f8 selectionné après invite de commandes en mode sans echec il me note desuite arret en court le pc s’éteint et se ralume sur ma page d’accueil je note mon mot de passe le bureau s’ouvre et 2 secondes après se met directement sur la page agence nationale de la sécurité des systèmes d’information. J’ai essayé les autres mode sans échec idem une fois cette page sur l’écran je n’est plus aucun accès je n’est pas de barre de tache non plus comment faire je suis perdu merci par avance

Bonjour,

J’ai eu le même problème il y a trois mois, réglé simplement en 10 secondes

après démarrage du pc pour Windows7 sans passer par F5/F8, Malwarebyte, mode

sans échec, réparation du système… (j’avais TOUT essayé pour aucun résultat),

mais cela peut ne pas fonctionner pour d’autres systèmes je crois…

Bonne journée à tous.

Bsr

auriez vous un lien pour telecharger internet explorer pour wind 8.1

merci