Ransomware Popcorn time – Une mutation sans limite

Ce n’est pas la première fois que l’on parle des Ransomwares ici. C’est certainement l’un des plus grands fléaux de ces dernières années en termes de virus / malware. Samuel en avait d’ailleurs parlé il y a quelques mois. Et lui et moi sommes déjà intervenus chez des clients pour mettre en place des solutions contre les ransomwares. Des solutions que je développerai dans de futurs articles.

Aujourd’hui si j’en parle, c’est que je viens de lire quelques articles qui m’ont mis sur le cul.

Vous avez peut-être entendu parler du Ransomware (un de plus en fait…) qui sévit en ce moment : « Popcorn Time Ransomware »

Et bien les créateurs du Ransomware, n’ont rien trouvé de mieux que d’ajouter une « nouvelle fonctionnalité » que l’on pourrait appeler du « Marketing spin » ou encore une sorte de « l’affiliation ».

Choisir entre payez ou infectez ses amis

Retour rapide sur le PopCorn Time Ransomware

À la base, PopCorn time est un outil plutôt sympa qui permet de streamer du torrent facilement et avec une base de films assez complète. Un Netflix pirate pour vulgariser. J’en ai déjà parlé sur le blog.

Le truc, c’est qu’en ce moment, on retrouve pas mal de « fausses » versions de PopCorn Time vérolées et qui déploient donc ce nouveau Ransomware.

Cela commence par un faux téléchargement de l’application Popcorn Time.

Et ironie du sort, alors que beaucoup de ransomware télécharge le malware en fond de tâche, ici rien n’est téléchargé. Par contre, quelques secondes plus tard, c’est le drame. Le ransomware passe à l’attaque.

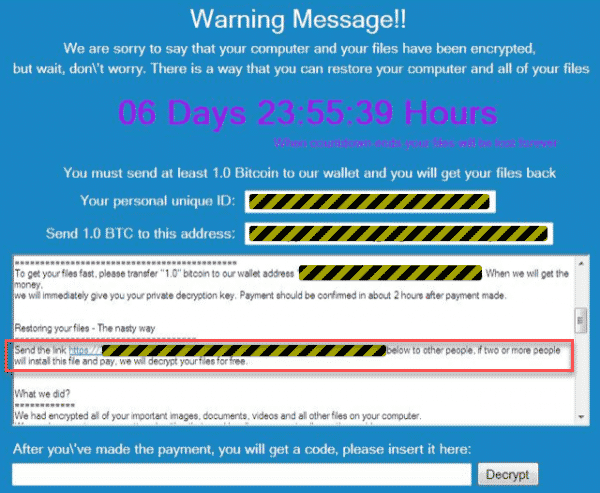

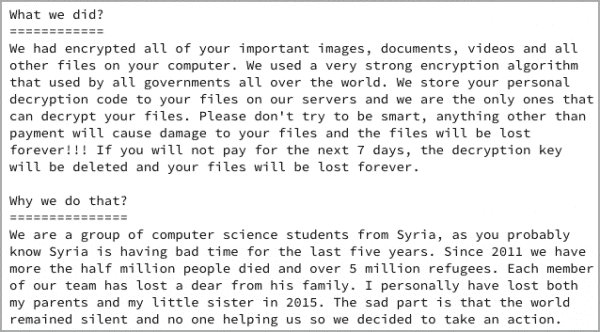

Et c’est à partir de ce moment que ça devient wtf… Regarder bien ce qu’il y a écrit dans l’encadré rouge… Je traduis texto :

Non, mais sérieux ? On en est là ? Et il y a des personnes assez connes pour renvoyer le lien ?? Bref, c’est à vomir !

Du coup, pour en revenir à l’action du ransomware, bien entendu, pendant que vous prenez le temps de lire sagement le message, tous vos fichiers locaux et réseaux (en cas de lecteur réseau) sont en train d’être chiffrés…

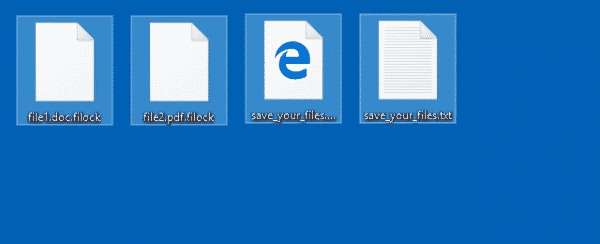

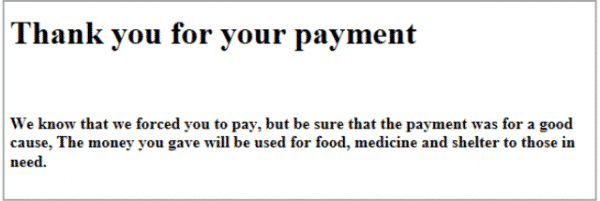

Et puis, les bandits du net nous prennent pour des cons avec un message porté par le fichier « save_your_files.html » que l’on peut retrouver dans chaque dossier où des données ont été chiffrées. Sous un fond de pseudo « charité » ils vous demandent le paiement.. Ça reste du racket.

On trouve également le fichier « save_your_files.txt » qui vous permettra de récupérer les instructions pour le paiement. Mais aussi d’avoir quelques explications sur l’action mener (dans le but de se dédouaner…) Dans tous les cas, comme pour tous les Ransomware, ne payez jamais (votre don ne sera pas déductible des impôts ;)). Et ne transférer pas non plus le lien en espérant retrouver vos fichiers.

Bref, un ransomware de plus, encore plus malsain. Les solutions sont toujours les mêmes, backup, sauvegarde, backup, sauvegarde…. et de la vigilance.

Stay tuned.

Effectivement y en a marre et le plus gros problèmes ces nos utilisateurs qui font pas attention…

Y en a qui y vont franco en plus ! J’ai des utilisateurs qui arrive a se faire crypter plusieurs fois en quelques semaine…

C’est l’occasion de vendre des solutions de backup et une formation sur les risques et sur la cybersécurité 🙂

Le pire c’est qu’on fait pas mal de prévention par des maillings et lors des visites chez les clients ! mais y en a qui cherche pas c’est chelou mais j’ouvre quand même…

tellement vrai ! XD

Beaucoup, tant qu’ils n’ont pas été touchés, ne s’en occupent pas. Le syndrome « ça ne touche que les autres, la preuve : j’ai jamais rien eu »…

J’ai un client un vendredi soir qui a rien trouvé de mieux que dire : « haaa merde j’arrive pas à ouvrir les fichiers et qui a dit bon je me barre » ! Mais bien sur en laissant le PC allumé tout le week-end… Résultat pas loin d’1To crypté ! J’attends la fin d’année pour lui donner son trophée