Windows Server : Création de stratégies de mot de passe affinées

Sur des domaines Active Directory Microsoft Windows 2000 et Windows Server 2003, vous pouviez appliquer qu’une seule stratégie de verrouillage de compte et de mot de passe, laquelle était spécifiée dans la stratégie de domaine par défaut du domaine, à tous les utilisateurs inclus dans le domaine. C’est-à-dire que lorsque vous souhaitiez des paramètres de verrouillage de compte et de mot de passe différents pour différents ensembles d’utilisateurs c’était possible, mais loin d’être pratique.

Depuis Windows Server 2008, vous pouvez utiliser des stratégies de mot de passe affinées pour spécifier plusieurs stratégies de mot de passe et appliquer des restrictions de mot de passe et des stratégies de verrouillage de compte différentes à des ensembles différents d’utilisateurs au sein d’un même domaine. Par exemple, pour augmenter la sécurité de comptes privilégiés comme les admins, vous pouvez appliquer des paramètres plus stricts a ces comptes, puis appliquer des paramètres moins stricts aux comptes des autres utilisateurs. Dans certains cas, vous pouvez appliquer une stratégie de mot de passe spéciale pour des comptes dont les mots de passe sont synchronisés avec d’autres sources de données.

Dans cet article, nous verrons comment créer une stratégie de mot de passe affinée depuis un contrôleur de domaine Windows Server 2012 R2. Une fois la stratégie créée, nous l’appliquerons à un groupe d’utilisateur nommé « LAPTOP Users »

Création de la stratégie de mot de passe affinée

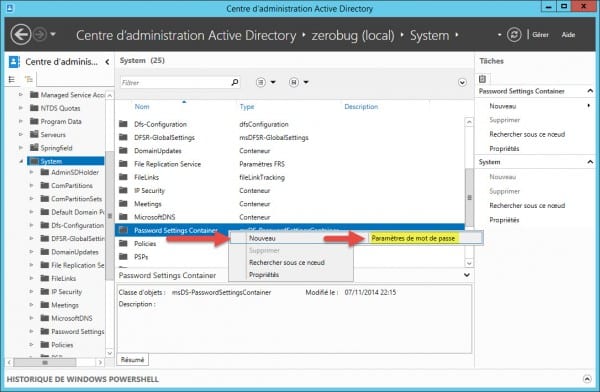

Pour créer la politique de mot de passe affinée, connectez-vous au contrôleur de domaine en utilisant un compte d’administrateur du domaine et cliquez sur Gestionnaire de serveur . Pour activer la stratégie de mot de passe affinée, vous devez ouvrir le Centre d’administration Active Directory, passer en mode arborescence et accédez au dossier système, puis Password Settings Container. Effectuez alors un clic-droit sur »Password Setting Container » et sélectionnez Nouveau enfin, cliquez sur Paramètres mot de passe.

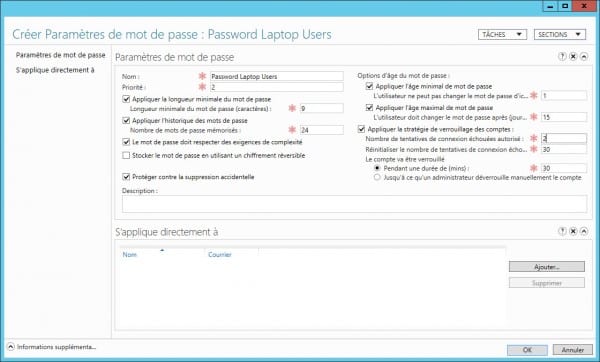

Vous voici dans l’interface de création d’une stratégie de mot de passe. Définissez un nom puis la priorité.

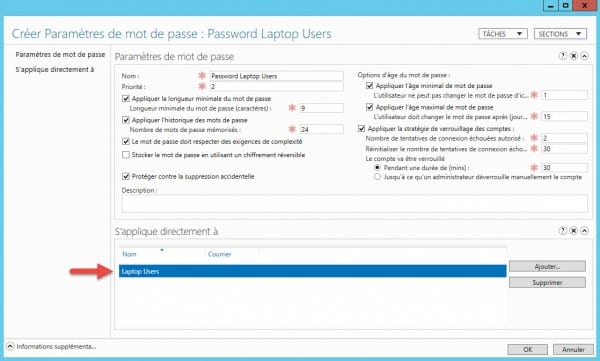

Maintenant, vous devez appliquer ce PSO à un ou plusieurs groupes. Dans mon cas, j’appliquerai ce PSO aux utilisateurs d’ordinateurs portables. Ça tombe bien, j’ai un groupe dans l’AD « Laptop Users ». Cliquez sur Ajouter et ajouter le groupe puis cliquez sur OK.

Vérifier l’application de la stratégie de mot de passe affinée

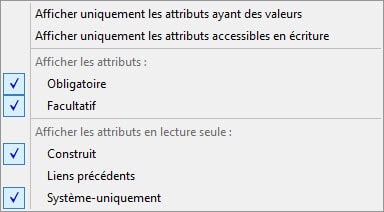

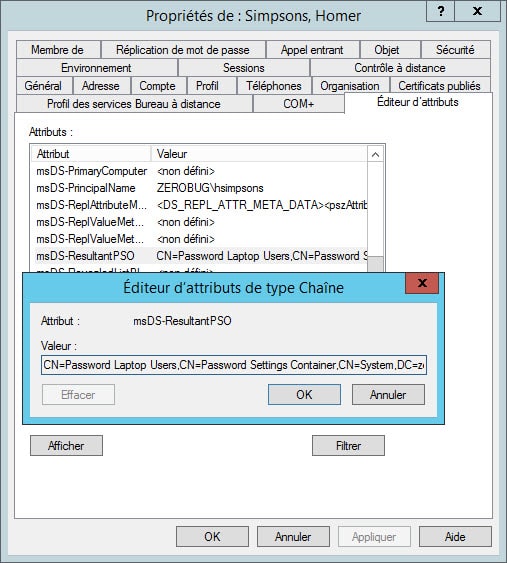

Il est possible de vérifier si le PSO est bien activé sur nos utilisateurs. Pour cela, lancer la console Utilisateurs et ordinateurs Active Directory. Dans le menu Affichage, assurez-vous que les Fonctionnalités avancées soient activées.Dans l’arborescence de la console, cliquez sur Utilisateurs puis double cliquez sur un utilisateur faisant partie du groupe Laptop Users. Cliquez sur l’onglet Éditeur d’attributs, puis cliquez sur Filtrer. Vérifiez que la case Construit est sélectionnée.

Recherchez l’attribut msDS-ResultantPSO dans la liste. Ici, on peut voir que la PSO « Password Laptop » est appliquée.

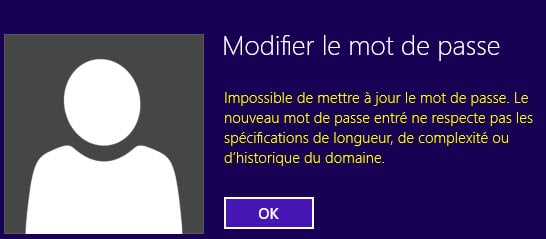

Et si on essaie de changer le mot de passe de notre utilisateur depuis son ordinateur avec un mot de passe court (qui ne respecte pas notre nouvelle stratégie), on obtient un message d’erreur.

C’est un comportement tout à fait normal puisque nous avions spécifié dans notre PSO que le mot de passe doit répondre aux exigences de complexité.